Page 48 - 电力与能源2024年第四期

P. 48

442 盛博闻:电压互感器二次回路多点接地的影响及查找措施

阻,可得到如图 6 右侧所示的等效电路。在图 6 在图 7 中,L 3 为接地点,在接地过程中,输入

的电流会分成 I 1 和 I 2 两部分。PT 出现多点接地

中,R 1 是 L 1 导线电阻,R 2 是 L 2 导线电阻。因为 L 1

故障时,因为 L 3 的接地电阻非常小,故障接地电流

的长度是固定的,所以可根据 L 2 的长度来确定 I 1

I 等于注入信号,故接地线电流有效值会出现较大

和 I 2 之间的分流。当故障接触点靠近 N600 时, 2

I

值增大, 1 值增大,这对判断多点接地更为有利。 变化,而 N600 接地线路上的电流变化并不显著,

由于 N600 引出的每条线都在数十米到数千米之 由此可以判定为 PT 的多点接地故障。

间,故难以精确判断故障接点是否在 N600 以外的

4 结语

接地。

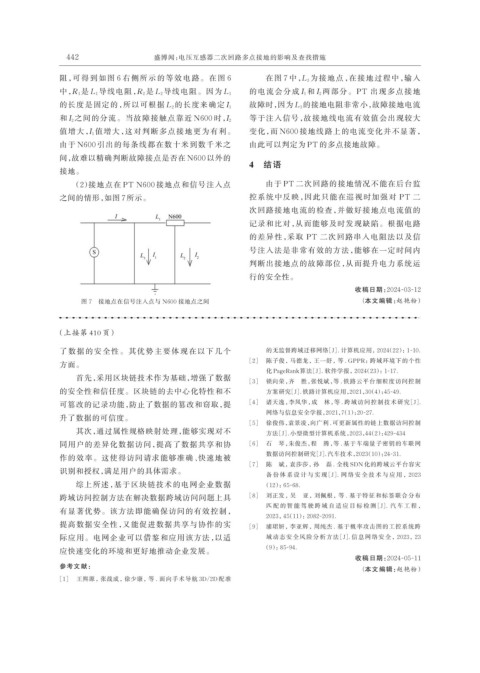

(2)接地点在 PT N600 接地点和信号注入点 由于 PT 二次回路的接地情况不能在后台监

之间的情形,如图 7 所示。 控系统中反映,因此只能在巡视时加强对 PT 二

次回路接地电流的检查,并做好接地点电流值的

记录和比对,从而能够及时发现缺陷。根据电路

的差异性,采取 PT 二次回路串入电阻法以及信

号注入法是非常有效的方法,能够在一定时间内

判断出接地点的故障部位,从而提升电力系统运

行的安全性。

收稿日期:2024-03-12

图 7 接地点在信号注入点与 N600 接地点之间 (本文编辑:赵艳粉)

(上接第 410 页)

了数据的安全性。其优势主要体现在以下几个 的无监督跨域迁移网络[J] 计算机应用,2024(22):1-10.

.

[2] 陈子俊,马德龙,王一舒,等 . GPPR:跨域环境下的个性

方面。

.

化 PageRank 算法[J] 软件学报,2024(23):1-17.

首先,采用区块链技术作为基础,增强了数据 [3] 锁向荣,齐 胜,张悦斌,等 . 铁路云平台细粒度访问控制

的安全性和信任度。区块链的去中心化特性和不 方案研究[J] 铁路计算机应用,2021,30(4):45-49.

.

可篡改的记录功能,防止了数据的篡改和窃取,提 [4] 诸天逸,李凤华,成 林,等 . 跨域访问控制技术研究[J] .

网络与信息安全学报,2021,7(1):20-27.

升了数据的可信度。

[5] 徐俊伟,袁景凌,向广利 . 可更新属性的链上数据访问控制

其次,通过属性规格映射处理,能够实现对不 方法[J] 小型微型计算机系统,2023,44(2):429-434

.

同用户的差异化数据访问,提高了数据共享和协 [6] 石 琴,朱俊杰,程 腾,等 . 基于车端量子密钥的车联网

.

作的效率。这使得访问请求能够准确、快速地被 数据访问控制研究[J] 汽车技术,2023(10):24-31.

[7] 陈 斌,袁莎莎,孙 磊 . 全栈 SDN 化的跨域云平台容灾

识别和授权,满足用户的具体需求。

.

备 份 体 系 设 计 与 实 现[J] 网 络 安 全 技 术 与 应 用 ,2023

综上所述,基于区块链技术的电网企业数据 (12):65-68.

跨域访问控制方法在解决数据跨域访问问题上具 [8] 刘正发,吴 亚,刘佩根,等 . 基于特征和标签联合分布

匹 配 的 智 能 驾 驶 跨 域 自 适 应 目 标 检 测[J] 汽 车 工 程 ,

.

有显著优势。该方法即能确保访问的有效控制,

2023,45(11):2082-2091.

提高数据安全性,又能促进数据共享与协作的实 [9] 浦珺妍,李亚辉,周纯杰 . 基于概率攻击图的工控系统跨

际应用。电网企业可以借鉴和应用该方法,以适 域 动 态 安 全 风 险 分 析 方 法[J] 信 息 网 络 安 全 ,2023,23

.

(9):85-94.

应快速变化的环境和更好地推动企业发展。

收稿日期:2024-05-11

参考文献: (本文编辑:赵艳粉)

[1] 王熙源,张战成,徐少康,等 . 面向手术导航 3D/2D 配准