Page 131 - 电力与能源2021年第一期

P. 131

叶水勇: 信息内网网络边界安全防护研究 1 5

2

发现攻击企图, 安全事件发生后可以提供入侵事 务的进一步发展提供了坚实的基础。

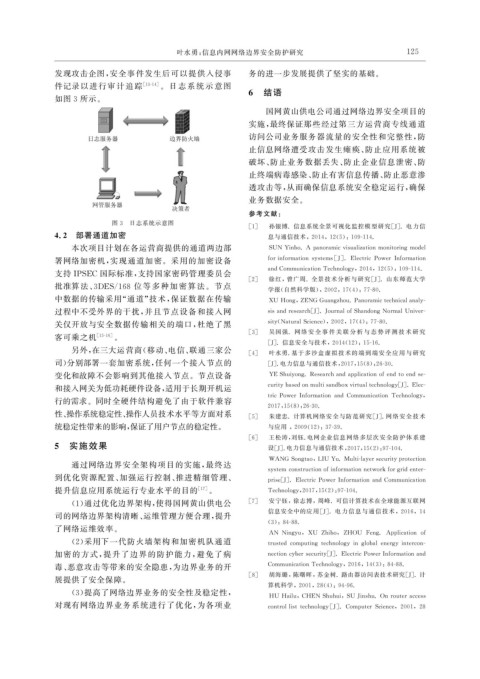

件记录以进行审 计 追 踪 [ 13-14 ] 。日 志 系 统 示 意 图

6 结语

如图 3 所示。

国网黄山供电公司通过网络边界安全项目的

实施, 最终保证那些经过第三方运营商专线通道

访问公司业务服务器流量的安全性和完整性, 防

止信息网络遭受攻击发生瘫痪、 防止应用系统被

破坏、 防止业务数据丢失、 防止企业信息泄密、 防

止终端病毒感染、 防止有害信息传播、 防止恶意渗

透攻击等, 从而确保信息系统安全稳定运行, 确保

业务数据安全。

参考文献:

图 3 日志系统示意图

[ 1 ] 孙银博 . 信息系统全景可视化监控模型研究[ J ] .电力信

4.2 部署通道加密 息与通信技术, 2014 , 12 ( 5 ): 109-114.

本次项目计划在各运营商提供的通道两边部 SUN Yinbo.Ap anoramicvisualizationmonitorin gmodel

署网络加密机, 实现通道加密。采用的加密设备 forinformations y stems [ J ] .ElectricPowerInformation

支持IPSEC 国际标准, 支持国家密码管理委员会 andCommunicationTechnolo gy , 2014 , 12 ( 5 ): 109-114.

[ 2 ] 徐红,曾广周 . 全景技术分析与研究[ J ] .山东师范大学

批准算法、 3DES / 168 位等多 种 加 密 算 法。节 点

学报( 自然科学版), 2002 , 17 ( 4 ): 77-80.

中数据的传输采用“ 通道” 技术, 保证数据在传输 XU Hon g , ZENGGuan g zhou.Panoramictechnicalanal y -

过程中不受外界的干扰, 并且节点设备和接入网 sisandresearch [ J ] .JournalofShandon gNormalUniver-

关仅开放与安全数据传输相关的端口, 杜绝了黑 sit y ( NaturalScience ), 2002 , 17 ( 4 ): 77-80.

[ 3 ] 吴国强 .网 络 安 全 事 件 关 联 分 析 与 态 势 评 测 技 术 研 究

客可乘之机 [ 15-16 ] 。

[ J ] . 信息安全与技术, 2014 ( 12 ): 15-16.

另外, 在三大运营商( 移动、 电信、 联通三家公

[ 4 ] 叶水勇 . 基于多沙盒虚拟技术的端到端 安 全 应 用 与 研 究

司) 分别部署一套加密系统, 任何一个接入节点的 [ J ] . 电力信息与通信技术, 2017 , 15 ( 8 ): 26-30.

变化和故障不会影响到其他接入节点。节点设备 YEShui y on g .Researchanda pp licationofendtoendse-

和接入网关为低功耗硬件设备, 适用于长期开机运 curit ybasedonmultisandboxvirtualtechnolo gy [ J ] .Elec-

tricPowerInformationand Communication Technolo gy ,

行的需求。同时全硬件结构避免了由于软件兼容

2017 , 15 ( 8 ): 26-30.

性、 操作系统稳定性、 操作人员技术水平等方面对系 [ 5 ] 朱建忠 . 计算机网络安全与防范研究[ J ] . 网络安全技术

统稳定性带来的影响, 保证了用户节点的稳定性。 与应用 , 2009 ( 12 ): 37-39.

[ 6 ] 王松涛, 刘钰 . 电网企业信息网络多层次安全防护体系建

5 实施效果 设[ J ] . 电力信息与通信技术, 2017 , 15 ( 2 ): 97-104.

WANGSon g tao , LIUYu.Multi-la y ersecurit yp rotection

通过网络边界安全架构项目的实施, 最终达

s y stemconstructionofinformationnetworkfor g ridenter-

到优化资源配置、 加强运行控制、 推进精细管理、

p rise [ J ] .ElectricPowerInformationandCommunication

提升信息应用系统运行专业水平的目的 [ 17 ] 。 Technolo gy , 2017 , 15 ( 2 ): 97-104.

( 1 ) 通过优化边界架构, 使得国网黄山供电公 [ 7 ] 安宁钰,徐志博,周峰 . 可信计算技术在全球能源互联网

司的网络边界架构清晰、 运维管理方便合理, 提升 信息安全中的应用[ J ] .电力信息与通信技术, 2016 , 14

( 3 ): 84-88.

了网络运维效率。

AN Nin gy u , XU Zhibo , ZHOU Fen g .A pp lication of

( 2 ) 采用下一代防火墙架构和加密机队通道 trustedcom p utin gtechnolo gying lobalener gyintercon-

加密的方式, 提升了边界的防护能力, 避免了病 nectionc y bersecurit y [ J ] .ElectricPowerInformationand

毒、 恶意攻击等带来的安全隐患, 为边界业务的开 CommunicationTechnolo gy , 2016 , 14 ( 3 ): 84-88.

[ 8 ] 胡海璐, 陈曙晖, 苏金树 . 路由器访问表技术研究[ J ] . 计

展提供了安全保障。

算机科学, 2001 , 28 ( 4 ): 94-96.

( 3 ) 提高了网络边界业务的安全性及稳定性,

HU Hailu , CHENShuhui , SUJinshu.Onrouteraccess

对现有网络边界业务系统进行了优化, 为各项业 controllisttechnolo gy [ J ] .Com p uterScience , 2001 , 28